چگونه با تهدید حفرههای امنیتی برخورد کنیم؟

مهاجمان از حفرههای امنیتی برای نفوذ در دستگاههای ما استفاده میکنند. آرام رضایی شرح میدهد که چهطور با مهمشمردن «بهروزرسانی»، امنیت دستگاههایمان را تأمین کنیم.

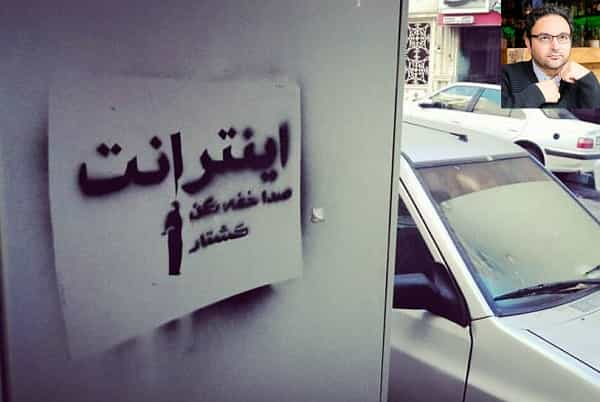

تصویر نمادین از امنیت آنلاین ــ عکس: Shutterstock

در جهان امروزی که دستگاههای دیجیتالی هر زمینه از زندگیهای ما را فراگرفتهاند، اطمینان از امنیت سایبری امری بحرانی است. از کامپیوترهای شخصی تا گوشیهای هوشمند، از دستگاههای هوشمند خانه تا ماشینآلات صنعتی، تقریباً هر زمینهای از زندگی ما به فناوری وابسته است و میدانیم که با این وابستگی، آسیبپذیری نیز همراه است. نفوذهای امنیتی، نشت دادهها و حملات سایبری، واقعیتهای روزانهای هستند که افراد، کسبوکارها و دولتها در سراسر جهان با آن روبرو میشوند.

یکی از راهبردهای حیاتی در مقابله با این تهدیدات، قدمگذاشتن پیش از تهدیدات احتمالی است. این کار به وسیله بهروزرسانی منظم هم دستگاههای سختافزاری و هم نرمافزارها انجام میشود. این بهروزرسانیها، اغلب توسط سازندگان و توسعهدهندگان ارائه میشوند و تنها درباره اضافه کردن ویژگیهای جدید یا بهبود عملکرد نیستند، بلکه اصلیترین هدف آنها بستن حفرههای امنیتی است.

حفرههای امنیتی

حفره امنیتی، به نقطه ضعف در مکانیسم دفاعی یک سیستم گفته میشود که میتواند توسط مهاجمان برای کنترل تمامیت، محرمانگی یا دسترسی آن مورد سوء استفاده قرار گیرد. این آسیبپذیریها میتوانند در سطوح مختلف فناوری وجود داشته باشند، از اجزای سختافزاری تا برنامههای نرمافزاری و حتی رفتار انسانی.

هکرها از طریق روشهای مختلفی از جمله نرمافزارهای مخرب، حملات فیشینگ و تکنیکهای خرابکاری، از حفرههای امنیتی بهرهمند میشوند. به محض اینکه حفره امنیتی شناسایی و بهرهبرداری شود، مهاجمان میتوانند دسترسی غیرمجاز به سیستمها را به دست آورند، اطلاعات حساس را دزدیده، خدمات را دچار اختلال کنند یا حملات دیگری را آغاز کنند.

نقش بهروزرسانیها در برخورد با حفرههای امنیتی

تقریباً هر نرمافزار یا سیستم عاملی نقاط ضعفی دارد. هنگامی که محققان امنیتی یک مجموعه مشکلات امنیتی را شناسایی میکنند، سازندگان و توسعهدهندگان، روی محصول کار میکنند تا پچها یا تعمیرات را توسعه دهند. این پچها سپس از طریق بهروزرسانیها به کاربران تحویل داده میشوند، حفرههای امنیتی را بسته و بهرهبرداری از آنها را جلوگیری میکنند.

این بهروزرسانیها نه تنها با آسیبپذیریهای شناختهشده سر و کار دارند، بلکه امنیت کلی سیستم را با پیادهسازی اقدامات امنیتی جدید و بهترین روشهای عملیاتی بهبود میبخشند. با بهروزرسانی منظم دستگاهها و نرمافزارها، کاربران اطمینان حاصل میکنند که سیستمهایشان در برابر تهدیدات ظاهر شده محافظت شدهاند و خطرات ظاهره را کاهش میدهند.

عدم بهروزرسانی دستگاهها و نرمافزارها میتواند پیامدهای جدی داشته باشد. بدون برقراری آخرین پچهای امنیتی، سیستمها در معرض بهرهبرداری از نقاط ضعف شناختهشده میمانند، که آنها را در برابر حملات سایبری آسیبپذیر میکند. هکرها به طور فعال به دستگاهها و نرمافزارهایی که دارای آسیبپذیریهای شناختهشده هستند حمله میکنند و از آنها برای کنترل غیرمجاز یا انجام فعالیتهای خرابکاری بهره میبرند.

پیامدهای یک حمله سایبری موفق میتواند ویران کننده باشد. اطلاعات شخصی ممکن است دزدیده شود که منجر به سرقت هویت یا کلاهبرداری مالی شود؛ کسبوکارها ممکن است دچار ضرر مالی، صدمه به اعتبار و پیگیریهای قانونی شوند؛ زیرساختهای حیاتی مانند شبکههای برق یا شبکههای حملونقل ممکن است دچار اختلال شوند که منجر به آشوب گسترده و به خطر انداختن امنیت عمومی میشود.

علاوه بر این، هر چه مدت زمان بیشتری از انتشار بهروزرسانی یک سیستم یا نرمافزار بگذرد، پیچیدگی تعمیر و بهروزرسانی آن نیز بیشتر میشود. این مسئله میتواند به دو صورت تأثیرگذار باشد.

اولاً، با گذشت زمان، تعداد و حجم بهروزرسانیها و پچهای امنیتی که باید اعمال شوند افزایش مییابد. به این معنا است که هر چه یک سیستم یا نرمافزار بیشتر منقضی شود، تعداد بهروزرسانیهایی که باید اعمال شود بیشتر میشود. این کار ممکن است زمان و هزینه زیادی را برای انجام این فرآیندها صرف کند.

ثانیاً، با گذشت زمان، سیستم یا نرمافزار ممکن است با مشکلات و ایراداتی روبرو شود که به دلیل نبود بهروزرسانی و پشتیبانی مناسب از گذشته ناشی شدهاند. این ایرادات ممکن است پیچیدگیهای بیشتری داشته باشند و تشخیص و رفع آنها دشوارتر باشند. بنابراین، نیاز به بازیابی و بهروزرسانی در این مواقع ممکن است زمان و هزینه زیادی بطلبد.

برای درک این موضوع، فرض کنید اطلاعات شما بر روی نسخه ۱ یک نرمافزار قرار دارند و شما هنگامی نرمافزار را به روز میکنید که نسخه ۴ آن منتشر شدهاست؛ اما فرمت اطلاعات نسخه ۱، در نسخه ۴ منسوخ شده و قابل خواندن نیست؛ در اینصورت ممکن است در اثر یک به روز رسانی اطلاعات زیادی را از دست دهید و یا برای تبدیل فرمت اطلاعات به فرمت جدید، هزینه زیادی را بپردازید.

نکات بهروزرسانی دستگاهها و نرمافزارها

۱. دانلود از منابع معتبر و رسمی: اطمینان حاصل کنید که بهروزرسانیها را از منابع معتبر و رسمی، مانند وبسایتهای رسمی سازندگان یا فروشندگان نرمافزار، دریافت میکنید. مثلا از فروشگاههای آنلاین معتبر همچون Google Play Store برای اندروید، App Store برای iOS، و Microsoft Store برای ویندوز استفاده کنید.

۲. استفاده از اتصال امن: هنگام دانلود بهروزرسانیها، از اتصالهای امن و مطمئن استفاده کنید. از اتصالات Wi-Fi امن با استفاده از رمزنگاری WPA2 یا WPA3 و اتصال VPN برای اتصال به اینترنت استفاده کنید تا اطلاعات شما در حال انتقال خارج از دسترس هکرها باشند.

۳. اطمینان از امضای دیجیتال: برخی از نرمافزارها و بهروزرسانیها دارای امضای دیجیتال هستند که توسط سازنده یا توسعهدهنده صادر میشود. این امضای دیجیتال تضمین میکند که فایل دانلود شده از منبع اصلی و تغییر نکرده است. بنابراین، اطمینان حاصل کنید که امضای دیجیتال برای بهروزرسانیها بررسی شده است.

۴. نظارت بر دستگاه: هنگام بهروزرسانی، دستگاه خود را مورد بررسی قرار دهید و هرگونه تغییرات ناخواسته در عملکرد یا رفتار آن، مانند درخواست دسترسیهای غیرضروری را مشاهده کنید. اگر شما به هر نشانهای از فعالیت ناشناس مشکوک شدید، فوراً به سازنده یا توسعهدهنده مراجعه کنید.

با رعایت این نکات ساده، چند قدم مهم در تامین امنیت دستگاهتان برداشتهاید.

نظرها

PROXY KEY TOOL

پروکسی خود را بنویس !!